|

22일 한국인터넷진흥원(KISA)에 따르면 전날기준 코로나19 관련 탐지·분석된 스미싱 문자는 9700여건으로 집계됐다. `전염병 발생 마스크 무료로 받아가세요`, `바이러스로 인한 택배배송 지연` 등의 내용으로 유포된 스미싱 문자의 인터넷주소(URL)을 클릭하면 악성코드가 삽입돼 개인정보나 금융정보가 유출될 수 있다. 앞서 코로나19 관련 안내 및 공지를 사칭한 광고성 문자메시시가 기승을 부린데 이어 스미싱 문자도 급증하고 있는 것이다.

해외에서도 코로나19를 악용한 각종 피싱 이메일이 유포되고 있다. 미국과 영국, 일본 등에서 발견된 악성 이메일은 미국 질병통제예방센터(CDC) 혹은 바이러스 연구학자를 사칭하며 새로운 감염 사례에 대해 경고하고 `안전조치`를 제공하는 형태로 첨부파일·링크 등을 열어보도록 유도하고 있다. 이스트시큐리티 시큐리티대응센터(ESRC)에 따르면 `new infected CORONAVIRUS`, `CoronaVirus Safety Measures`, `Corona_Virus_Data_Leaked` 등이 최근 코로나19 관련 확인된 악성코드 파일명들이다. coronavirus 키워드를 사용한 안드로이드 악성앱도 발견되고 있다.

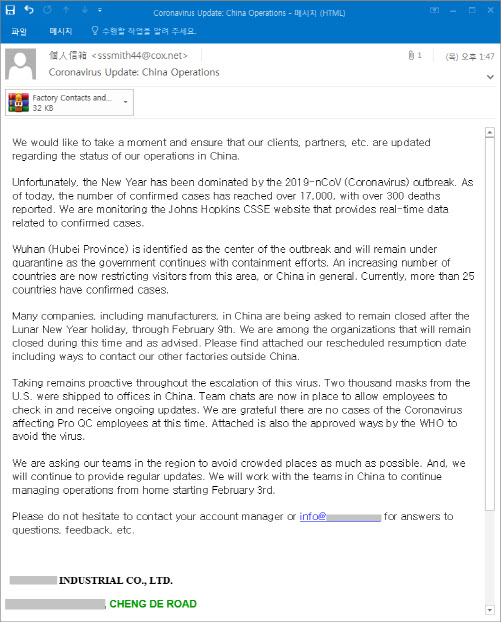

전세계적으로 코로나19 파일명을 활용한 각종 악성코드가 꾸준히 보고되고 있는 가운데 국내에도 피싱 이메일이 유포된 사례가 발견됐다. `Coronavirus Update: China Operations`라는 제목의 영문으로 작성된 해킹 이메일이 국내 특정 기업에 유입돼 악성코드 감염을 시도했다. 이메일에는 회사의 고객사 및 파트사들을 대상으로 코로나19 관련 소식을 전한다며 중국 내 상황과 회사의 대응방안에 대해 소개하고 있다. 그러면서 중국 이외 다른 나라의 공장에 연락하는 방법을 포함해 생산일정이 재개되는 일정은 첨부파일을 확인하라는 형태로 첨부파일을 열도록 유도하고 있다.

KISA 관계자는 “국내에서는 코로나19 관련 대부분 스미싱 문자건이 신고되고 있고, 악성코드가 첨부된 이메일 유포에 대해서는 이스트시큐리티로부터 정보를 공유받아 URL을 차단하는 등 대응 조치를 완료했다”고 설명했다.

이스트시큐리티 관계자는 “다만 아직까지 한글로 작성된 코로나19 관련 악성 이메일은 확인되지 않고 있다”면서도 “한글로 작성된 한국 타깃 공격은 언제라도 발생할 수 있기에 출처가 불분명한 코로나19 관련 이메일 수신시 열람에 각별한 주의를 기울여야 한다”고 당부했다.

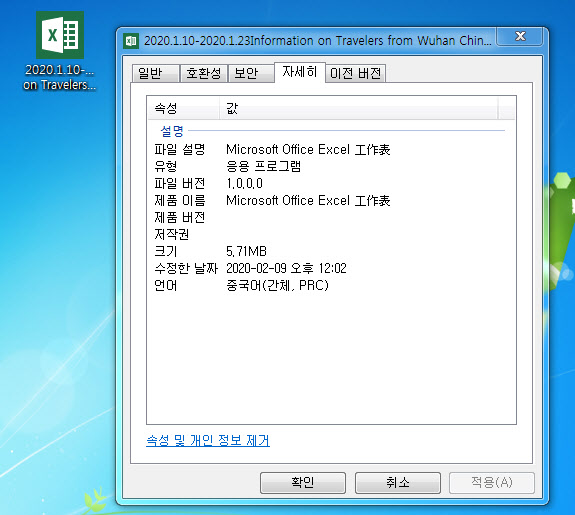

최근에는 엑셀파일로 위장한 악성코드까지 발견돼 더욱 주의가 요구된다. `Information on Travelers from Wuhan China to India`라는 파일명으로 유포된 악성코드 공격은 엑셀 아이콘과 이중확장자를 이용해 사용자들의 실행을 유도하고 있다. 해당 파일을 엑셀파일로 착각하여 실행하면 랜섬웨어가 사용자 파일을 암호화한 후 확장명을 `cxk_nmsl`로 바꾼다.

|

![“‘크림빵 뺑소니' 피해자, 건널목 건넜다” 담당 형사의 회고[그해오늘]](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24050600001t.jpg)