|

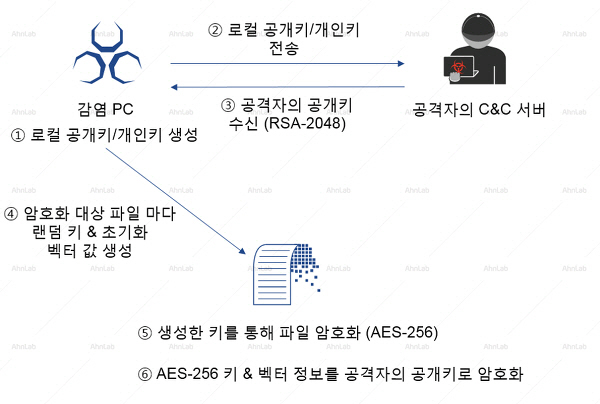

분석 결과 특정 데이터를 포함한 파일이 폴더에 존재하면 해당 폴더는 암호화를 하지 않는 ‘킬 스위치’ 조건을 발견했다. 백신 제품의 여러 탐지 기법 중 하나를 속여 피하기 위해 공격자가 설계한 것으로 추정된다.

안랩은 이를 역이용해 해당 데이터 파일이 특정 드라이브의 첫 번째 지점에 존재하면 해당 드라이브 전체를 공격(암호화)하지 않는 점에 착안하고 이 파일을 침해대응(ASEC) 홈페이지에서 제공하고 있다.(▶파일 내려받기 링크) 이를 내려받아 C:\나 D:\ 등 각 드라이브의 첫 번째 지점에 설치해두면 해당 드라이브에 대한 공격을 방지할 수 있다.

또 이 공격이 파일 전송없이 이뤄지는 ‘파일리스(Fileless)’ 방식으로 이뤄진다는 점을 파악하고 확산을 막기 위한 대응도 진행하고 있다고 덧붙였다.

안랩은 사용자들에게 △수상한 웹사이트 접속 금지 △출처가 불분명하거나 불법 콘텐츠 파일 다운로드 금지 △OS(운영체제), 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 소프트웨어(SW) 등 프로그램 최신 버전 유지와 보안 패치 적용 △V3 등 백신 프로그램 최신 업데이트유지 등 ‘생활 보안수칙’ 실천을 강조했다.

한창규 안랩 ASEC센터장은 “이번에 안랩이 공개한 방법을 적용하면 대규모 피해는 막을 수 있겠지만 공격자들은 또 다른 우회 방법을 찾아 감염을 유도할 것으로 추정된다”며, “PC사용자들은 백신 업데이트나 주요 SW업데이트 패치 설치 등 생활 보안수칙을 반드시 실행해야 한다”고 당부했다.

.png)