|

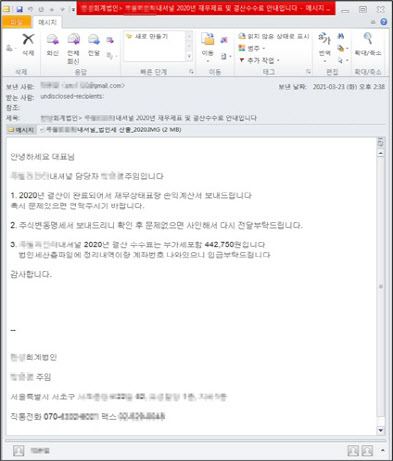

27일 보안 전문기업 하우리에 따르면 최근 특정 회계법인 회사로 위장해 특정 기업을 겨냥한 악성메일이 배포되고 있는 정황을 발견했다.

해당 문서는 △지난해 결산이 완료돼 재무상태표랑 손익계산서를 보낸다는 내용 △주식변동명세서 확인 후 문제없는지 사인해 달라는 내용 △부가세가 포함된 결산수수료 44만2750원이라는 내용 △법인세산출파일에 정리내역과 계좌번호로 입금을 요청하라는 등 구체적이고 상세한 내용들이 포함돼 있어 메일 수신인이 아무 의심없이 첨부파일을 실행할 수 있다.

첨부파일인 디스크 이미지 파일을 수신자가 압축해제해 실행하면 악성코드에 감염된다. 해당 악성코드는 웹 브라우저, 메일의 계정정보, PC 사용자 정보 등의 탈취 행위를 진행한다.

김정수 하우리 보안대응센터장은 “해당 악성메일은 대부분 기업들이 전년 결산을 1분기 내에 완료한다는 점을 감안해 제작된 것으로 판단된다”며 “최근 악성메일은 겨냥한 기업과 기관의 정보를 사전에 충분히 수집한 후 수신인이 의심할 수 없을 정도로 지능적이고 고도화해 발송되기에 수신인의 계정이나 첨부파일이 이상한 점은 없는지 꼼꼼히 확인해야 한다”고 당부했다.

의심가는 메일을 수신 받으면 우선 발송자가 보낸 메일이 맞는지 진위 여부를 파악하고, 첨부파일을 백신 프로그램으로 돌려보거나 해당 메일을 보안업체를 통해 점검받는 방법이 필요하다는 조언이다.

|

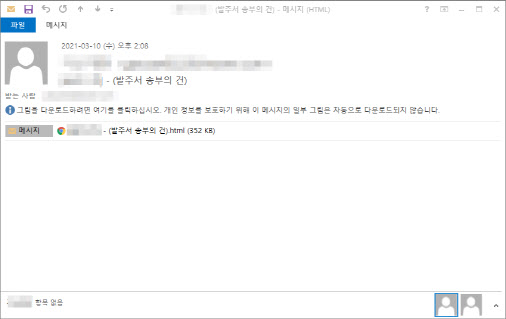

사용자가 발주서 내용 확인을 위해 첨부된 파일을 다운로드해 실행할 경우 브라우저를 통해 네이버 웍스 계정과 패스워드를 가로채기 위한 피싱 페이지로 연결된다. 사용자가 입력한 네이버 웍스 로그인 정보는 공격자 서버로 전달되고, 개인정보가 전달된 후에는 실제 네이버 웍스 로그인 페이지로 재연결(리디렉션)된다.

이스트시큐리티 시큐리티대응센터(ESRC)는 “이메일을 통해 유포된 피싱사이트의 이전 유형들의 경우 첨부파일 실행 시 나타나는 피싱 사이트에 사용자가 정보를 입력하면 개인정보 수집 사이트로 바로 이동하는 방식이 대다수였다”며 “이번에 발견된 피싱 사이트는 사용자가 로그인을 위해 이메일을 등록하면 계정과 패스워드 정보 입력을 위한 실제 피싱 사이트로 사용자를 이동시키는 방식으로 두 단계에 걸쳐 진행된다”고 설명했다.

.png)