|

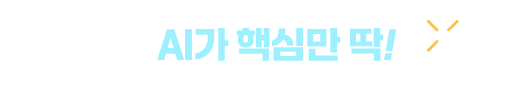

13일 정보보안 업체 이스트시큐리티는 연말을 맞아 관심이 높아지는 연말정산 관련 문서를 위장한 악성 메일이 지난 12일 오전부터 국내 사용자를 대상으로 유포되고 있다고 밝혔다.

해당 이메일은 ‘2017년과 올해 연말정산 내용의 차이를 안내한다’는 내용의 본문과 함께 첨부된 ‘2018년도 연말정산’이라는 doc 문서 첨부파일을 열도록 유도한다. 이를 실행할 경우 즉시 MS워드의 매크로 기능이 활성화되고 해커가 설정한 특정 C&C(명령제어) 서버를 통해 악성코드를 내려받고 실행한다.

MS 워드에서 제공하는 매크로 기능은 문서 작성 중 반복적인 동작이 필요한 경우, 사전에 기록된 명령을 자동으로 실행해 문서 편집의 효율성을 높여주는 기능이다. 해킹 공격자들은 자신들의 공격 수행에 이를 악용하고 있다.

이스트시큐리티 시큐리티대응센터(이하 ESRC)의 분석 결과 이 공격에 사용된 악성코드는 감염시킬 PC 환경을 확인해 러시아어를 사용하는 운영체제(OS) 환경에서는 동작하지 않으며, 악성코드 여부를 미리 검사하는 가상머신(VM) 환경에서 자동 분석을 방해하는 기능도 갖고 있다.

이 공격에 사용한 기술인 ‘스모크봇’은 정보탈취, 로컬 프로세스 인젝션(침입), 키로깅(Key Logging), 추가 악성코드 다운로드, 암호화폐 채굴, 분산형 거부(DDoS, 디도스) 공격 등 다양한 기능을 수행할 수 있으며, 일단 실행되면 특정 C&C에 접속해 봇 마스터의 명령을 기다리도록 설계됐다.

문종현 ESRC 센터장(이사)은 “이번 연말정산 이슈를 활용한 공격은 과거 VenusLocker(비너스락커) 랜섬웨어를 유포하고 GandCrab(갠드크랩) 랜섬웨어도 유포했다고 추정되는 동일 조직이 수행한 공격으로 확인되었다”며 “GandCrab 랜섬웨어뿐만 아니라 별도로 봇 계열까지 유포한 상황은 공격 벡터 변화와 공격자의 의도를 파악하는데 의미가 있으며, 기업에서는 이러한 연말연시 이슈를 활용한 이메일 첨부파일 공격에 대비해 임직원의 보안수칙 준수를 독려하는 노력을 기울여야 한다”고 설명했다.

.png)

![[밑줄 쫙!] 비트코인 사상 최고치 경신...8천만원 돌파](https://board.edaily.co.kr/data/photo/files/HN/H/2020/01/ISSUE_3563.jpg)

](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26050802863t.jpg)

![[그해 오늘] 이게 현실이라니...10대 소녀들 중국으로 유인한 50대 최후](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26050900020t.jpg)