|

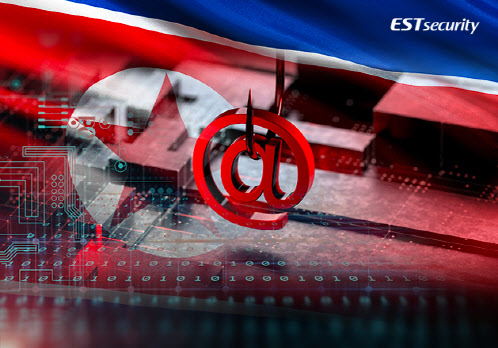

11일 보안 전문기업 이스트시큐리티에 따르면 대표적인 북한 연계 해킹조직으로 알려진 `금성121`의 새로운 지능형지속위협(APT) 공격이 발견됐다.

이번 공격은 북한의 최근 정세와 안보 관련 주제의 칼럼 문서로 위장해 국내 특정 인권단체의 대표를 공격 표적으로 삼았다. 특히 이번 공격은 단순히 메일을 발송하는 것이 아니라, 사전에 소셜네트워크서비스(SNS)를 통해 공격 대상과 친분을 만든 뒤 악성 파일을 전달하는 치밀한 수법을 사용했다.

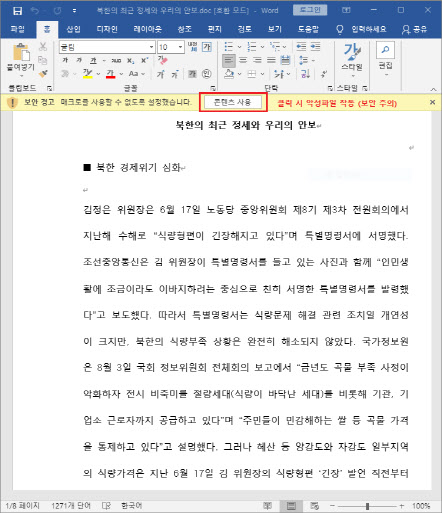

우선 공격자는 특정 인물의 SNS 계정을 해킹한 후 친구 관계로 연결된 또 다른 사람을 물색해 추가 공격대상을 선정했다. 이후 공격대상에게 SNS 메신저를 사용해 친분을 확보한 이후 자신이 작성한 최근 북한 정세와 관련된 칼럼에 대해 조언을 구하는 식으로, 악성 문서파일을 공격대상에게 전달했다. 첨부된 문서파일에는 악성 매크로 명령이 삽입돼 있어 `콘텐츠 사용` 버튼을 누를 경우 해킹 위협에 노출된다.

|

이 외에도 악성 매크로를 포함한 문서를 이메일에 첨부해 악성코드를 유포하는 사례가 잇따라 발견되고 있다. 안랩(053800)에 따르면 최근 다양한 주제의 가짜 이메일에 악성 매크로가 포함된 워드, 엑셀, 파워포인트 등 문서파일을 첨부해 유포됐다. 사용자가 문서파일을 열고 매크로 실행을 허용하는 버튼을 누를 경우 악성코드에 감염되는 방식이다.

지난 7월 발견된 무역 배송 관련 표로 위장한 엑셀 파일의 경우 `엑셀 호환 이슈`라는 문구와 함께 `자세한 내용을 보려면 콘텐츠 사용 버튼을 누르세요`라는 내용을 포함해 사용자를 현혹했다. 인도네시아어로 작성된 이메일에 `첨부된 상품 및 배송비 견적을 확인해달라`는 메시지와 파워포인트 형식의 파일을 첨부한 사례가 발견되기도 했다.

`제헌절 국제학술포럼`, `법률 동의서`라는 제목으로 행사나 법률안내 등을 위장한 문서 파일에 악성 매크로를 삽입하는 사례도 잇따랐다. 무심코 첨부파일 내 악성 매크로를 실행하면 악성코드에 감염돼 금융 관련 정보 및 사용자 PC 정보 탈취와 악성코드 추가 감염 등 피해를 당할 수 있다.

이 같은 피해를 예방하기 위해선 △출처가 불분명한 메일의 첨부파일 실행 금지 △발신자가 신뢰할 수 있는 사람이나 조직의 이름이더라도 메일주소 재확인 △출처가 불분명한 문서 파일의 버튼 클릭 자제 △최신 버전 백신 사용 등 보안수칙을 준수해야 한다.

.png)

![내 마당인 줄 알았는데…결국 남의 땅 된 이유[판례방]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26051600318t.jpg)

![장관까지 나선 '삼성 총파업'…韓 노사관계 골든타임[노동TALK]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26051600079t.jpg)