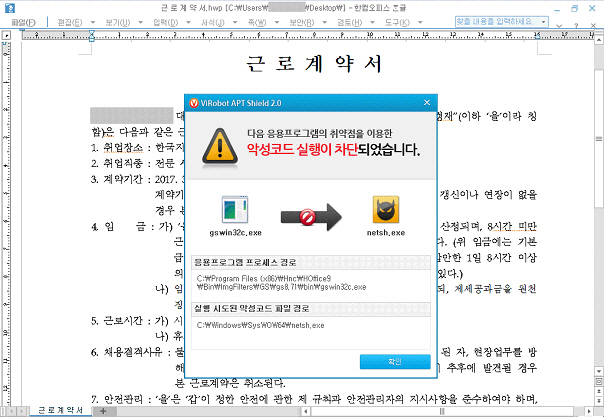

이번에 발견된 한글 문서 악성코드는 ‘근로계약서를 보내드립니다’라는 이메일 제목으로 전달됐다. 이메일에는 ‘근 로 계 약 서.hwp’와 ‘실행예산변경.hwp’ 파일명의 한글 문서 파일이 첨부됐다. 해당 문서를 열람할 경우 정보탈취 악성코드에 감염돼 PC 내의 정보들이 외부로 전송되는 기능이 포함됐다.

유포된 한글 문서는 취약점을 이용해 정상 프로그램인 ‘네트워크 셸(netsh.exe)’ 프로그램을 실행시킨다. 이후 국내의 한 병원 웹 서버에서 그림 파일로 위장한 암호화된 정보탈취 악성코드를 추가로 다운로드해 해당 프로세스의 메모리상에서 복호화하여 동작시키는 방식을 사용한다.

해당 악성코드는 감염된 PC의 정보 및 각종 정보들을 클라우드 서버로 전송하며, 추가 악성코드 파일을 다운로드한다. 올해 초 ‘북한 신년사’ 주제로 유포된 한글 문서 악성코드와 동일 제작자에 의해 제작된 것으로 추정된다.

최상명 하우리 CERT실장은 “3월 들어 유사 공격이 많이 발견되고 있다”라며 “취약점 공격 사전차단 솔루션을 이용하면 효과적으로 공격 예방이 가능하다”라고 말했다.

현재 해당 한글 악성코드는 ‘바이로봇 에이피티 쉴드’를 통해 사전차단이 가능하며 바이로봇 백신 제품을 통해서도 탐지 및 치료가 가능하다.

|

.png)

.png)