|

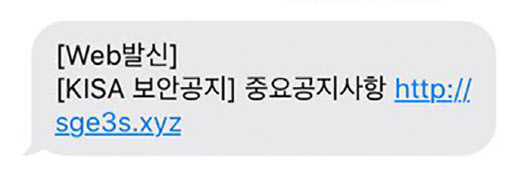

해당 스미싱 문자는 `[KISA 보안공지]중요공지사항 URL` 형태로 유포되고 있으며, 스미싱 문자 내 인터넷 주소를 클릭하면 크롬 브라우저 업데이트를 권고하는 내용으로 악성앱 설치를 유도한다. 현재 KISA는 이용자 피해확산 방지를 위해 국외 소재의 악성앱 유포지 및 정보 유출지를 긴급 차단 조치 완료했다.

그러나 악성앱 유포지는 지속적으로 변경될 수 있고, 악성앱을 설치할 경우 공인인증서·수신문자 등 개인정보가 유출될 수 있으므로 출처가 불분명한 문자 및 앱에 대한 이용자의 주의가 계속해서 요구되는 상황이다.

이에 KISA는 이용자 주의사항으로 △앱 설치 전 기기 접근권한 요구시 무심코 동의 버튼을 누르지 말 것 △악성앱을 이미 설치한 경우 대응 지침에 따라 번호도용문자 차단 및 모바일 결제내역 확인 등의 조치를 통해 2차 피해를 예방할 것을 당부했다.

악성앱 감염 및 피싱 사이트를 통한 정보 유출이 의심되는 경우 스미싱 문자 재발송을 위해 피해자 번호가 도용될 수 있으므로 번호도용문자 차단서비스`를 신청해야 한다. 해당 서비스는 이동통신사별 부가서비스 항목에서 무료로 신청 가능하다. 또 스미싱 악성앱 감염 및 피싱사이트 개인정보 입력시 모바일 결제 피해가 발생할 수 있으므로 모바일 결제내역을 확인하고, 공인인증서·보안카드 등 금융거래에 필요한 정보가 유출될 가능성이 있으므로 해당 정보를 폐기하고 재발급해야 한다.

이상헌 KISA 침해대응단장은 “최근 보안공지를 사칭한 스미싱 문자가 지속적으로 유포되고 있고, 향후 주요 공공기관을 사칭한 문자로 변형돼 유포될 수 있으므로 주의가 요구된다”며 “출처가 불분명한 문자 수신시 발신자 번호를 확인하고 악성앱 설치를 유도하는지 반드시 확인해야 한다”고 조언했다.