|

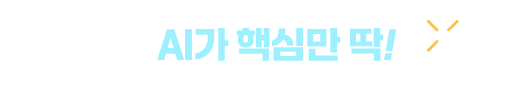

공격에 사용된 피고 소환장 통지서 사칭 이메일은 유창한 한국어로 작성돼 있다. 불특정 다수에게 발송돼 메일 수신자가 현재 고소를 당한 상태이기 때문에 메일에 첨부된 URL 링크를 클릭해 소환 관련 정보 지침을 확인하도록 유도한다.

이메일 수신자가 이같은 협박에 속아 첨부된 URL 링크를 클릭하면 또 다른 악성 URL로 연결됨과 동시에, 사이버 공격자에 의해 조작된 악성 워드 문서(*.doc)가 다운로드 된다.

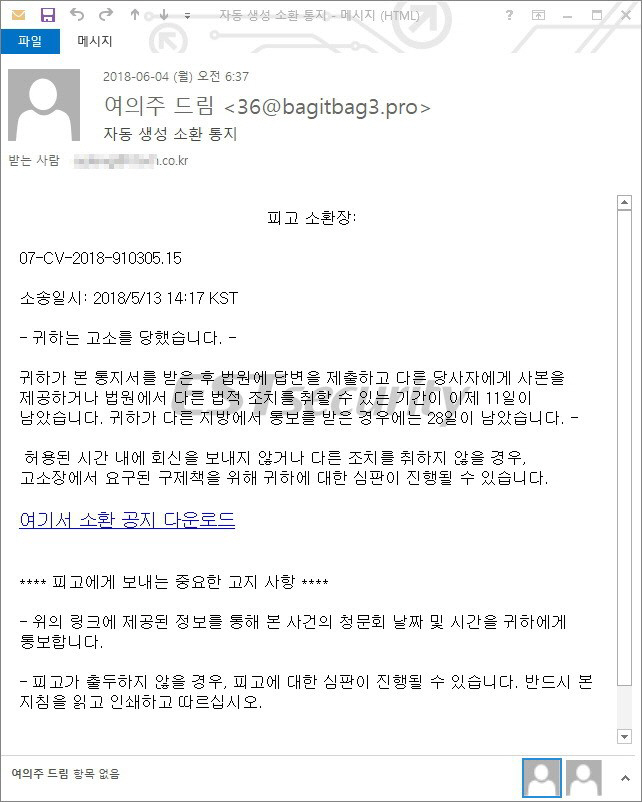

이 문서를 열람하게 되면 ‘보호된 문서’라는 내용의 안내와 함께 상세 정보 보기를 위해 MS워드의 매크로 기능을 활성화하도록 유도한다.

사용자가 매크로 기능을 활성화하면 그 즉시 보호된 문서라는 내용의 안내가 소환장 통지서 관련 내용으로 수정되며, 갠드크랩 랜섬웨어가 자동으로 다운로드 및 실행된다.

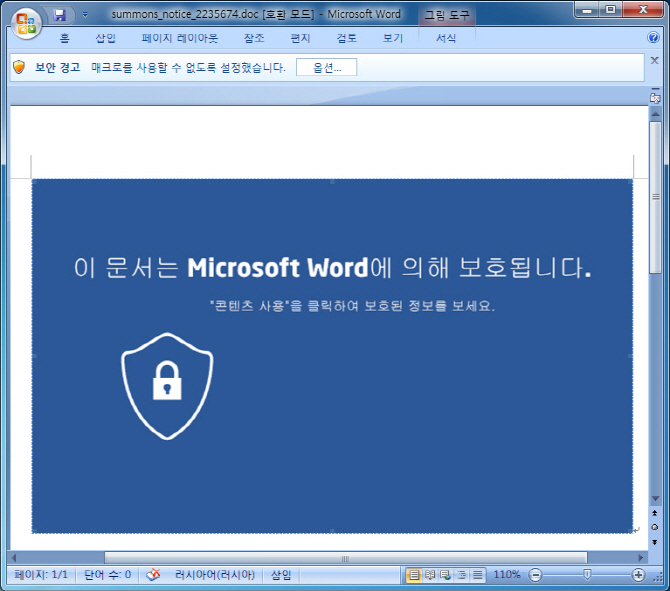

자동으로 실행된 갠드크랩 랜섬웨어는 PC에 저장된 문서, 사진 등 각종 중요 파일을 확장자명 ‘*.CRAB’으로 암호화하며, 윈도 바탕화면에 암호화 해제(복호화) 대가로 대시코인 등 가상화폐 결제를 요구하는 랜섬노트를 띄운다.

|

|

통합 보안프로그램 알약에서는 이번 공격에 사용된 갠드크랩 랜섬웨어를 ‘Trojan.Ransom.GandCrab’, ‘Trojan.Downloader.X97M.Gen’등으로 진단 후 치료하고 있다.

.png)

![내 마당인 줄 알았는데…결국 남의 땅 된 이유[판례방]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26051600318t.jpg)