|

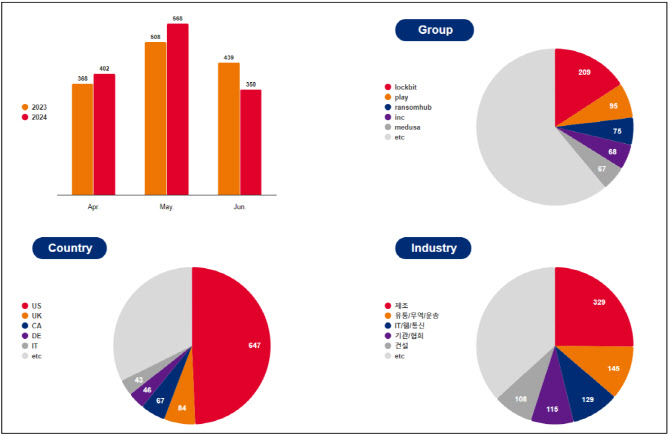

올해 2분기 전체 랜섬웨어 피해 사례 가운데 국내 발생 건수는 10건이었다. 이는 1분기 대비 10배 증가한 수치다. 이 중 50%는 제조업 분야 기업에서 발생한 것으로 집계됐다,

제조업은 랜섬웨어 공격의 주요 타깃이 되는 산업군으로 꼽힌다. 공격자는 생산 시스템 중단 시 막대한 피해를 입는다는 점을 악용해 몸값을 탈취하고 있는 것으로 분석됐다. 특히 제조업체 본사뿐 아니라 보안이 상대적으로 취약한 자회사나, 중요 정보를 동일하게 다루는 1·2차 협력 업체를 통해 랜섬웨어를 배포하는 경우도 많아 위·수탁사에 대한 관리 중요성이 커지고 있다는 설명이다.

또한 SK쉴더스가 2분기 주요 공격 동향을 분석한 결과, 생성형 AI(인공지능)를 활용하거나 오래된 취약점을 악용하는 등 공격 전략이 다수 발견됐다. 해커들은 새로운 취약점을 찾는 수고를 덜기 위해 공격 방법이나 수단이 공개된 이미 알려진 오래된 취약점을 통한 공격을 선호하고 있는 것으로 조사됐다.

이번 보고서는 ‘랜섬허브’(RansomHub) 랜섬웨어 공격 조직도 상세히 다뤘다. 이 조직은 초기 침투 시 오래된 취약점을 주로 사용해 공격을 수행하고, 비주류 언어인 ‘고’(GO) 언어를 사용해 랜섬웨어를 제작하는 것으로 알려졌다. 비주류 언어로 개발된 랜섬웨어는 분석 데이터가 부족해 보안 솔루션 탐지 확률이 낮고, 암호화가 빠르게 가능하다는 특징이 있다. 이 조직은 보안 솔루션 탐지를 우회하기 위해 실행에 필요한 설정 값을 암호화 시켰다.

SK쉴더스는 랜섬웨어 공격에 대비하기 위해 모의해킹, 데이터 백업, 랜섬웨어 위협 진단 등으로 초기침투 경로를 차단하고 보안 체계를 점검하는 사전 예방 활동이 중요하다고 밝혔다. SK쉴더스의 관리형 위협 탐지·대응(MDR) 서비스는 실시간으로 위협을 모니터링하고 이상 징후를 감지해 즉각 대응하도록 지원하고 있다.

이번 카라 랜섬웨어 동향 보고서는 SK쉴더스 홈페이지 내 정보보안 라이브러리의 인사이트 리포트 메뉴에서 무료로 다운로드 받을 수 있다.

김병무 SK쉴더스 정보보안사업부장(부사장)은 “제조업을 대상으로 한 랜섬웨어 공격이 끊이질 않고 발생하고 있는 만큼 적극적인 예방 조치와 공격 발생 시 신속하게 대응할 수 있는 보안 체계가 마련돼야 한다”라며 “SK쉴더스는 제조업에 특화된 보안 관제, 컨설팅, 모의해킹 등 정보보안 영역의 전 서비스를 제공하고 있는 만큼 제조업에서의 랜섬웨어 피해가 발생하지 않도록 서비스를 고도화시켜 나갈 것”이라고 말했다.

!['190억 펜트하우스' 장동건♡고소영의 집 내부 어떤가 봤더니…[누구집]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/03/PS26030800090t.jpg)

!['720만원 복지비' 2주 휴식에 최신장비도 지원하는 이 회사[복지좋소]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/03/PS26030800141t.jpg)