박재문 방송통신위원회 네트워크 정책국장은 “이번 악성코드는 기업 내부의 업데이트 서버를 통해 감염된 만큼 일반 국민PC에 감염됐다고 추정하기는 아직 어렵지만 개인PC감염에 대해서 모든 가능성을 열어두고 검토하고 있다”고 밝혔다.

현재 정부는 국가·공공기관, 교통·전력 등 국가기반시설, 금융사 등 주요기관에 대해 백신업데이트 서버는 인터넷과 분리토록 하고, PC는 부팅시 CMOS에서 시간 설정을 재조정토록 하는 등 피해 차단 요령을 전파한 상황이다.

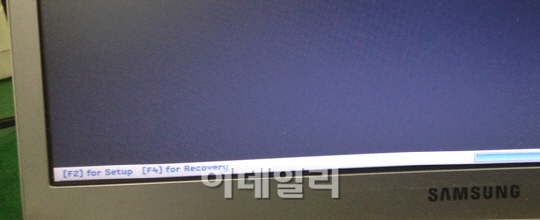

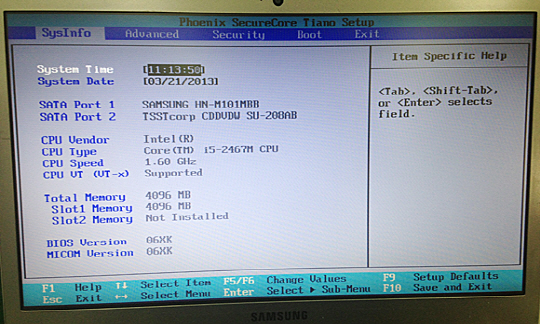

CMOS란 OS를 실행하지 않은 상황에서 메인보드의 기본 설정을 변경할 수 있는 프로그램이다. 컴퓨터를 부팅하자마자 F2키 또는 DEL키를 입력하면 CMOS설정으로 들어갈 수 있다.

여기서 시스템 시간(System Time)과 시스템 날짜(System Date)를 2013년 3월20일 14시 이전으로 변경하고 저장을 한뒤 재부팅을 하면 된다. 날짜를 이 시점보다 이전으로 돌리는 것은 현재 피해를 준 악성코드가 전날 14시부터 동시에 실행되도록 설정돼 있기 때문이다. 정부측은 악성코드 실행시간을 변경하면 추가 피해가 없을 것으로 보고 있다.

|

|

▶ 관련기사 ◀

☞ 韓은행카드로 호주·中서 현금 인출‥모바일 해킹방지 시스템구축

☞ 서진원 신한은행장 "2차 해킹공격 방어에 총력"

☞ 靑 "해킹, 북한 소행 강한 의구심 갖고 있다"

☞ 정부 "제주은행도 해킹 피해 확인"

☞ 정부 "농협서버 해킹, 중국發 IP로 확인"

.png)

.png)

![복지관 안 다니면 알 수 없어…'그들만의 리그'된 노인 일자리 [only 이데일리]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/04/PS26042800083t.jpg)

![기름값 올라도 남는게 없다…영세 주유소 줄줄이 경매행[only 이데일리]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/04/PS26042800131t.jpg)