|

또 추가적인 공격 가능성을 열어두고 해당 업체에 백신 업데이트 서버를 인터넷에 분리하고, CMOS에서 시간설정을 재조정토록 하는 등 피해대책을 마련하고 있다.

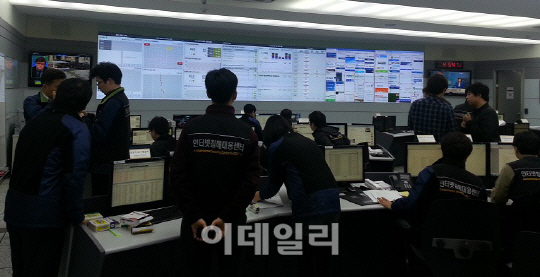

현재 피해를 입은 곳은 MBC, KBS, YTN 등 방송사와 신한은행, NH농협은행, 제주은행 등 총 6곳으로, PC와 서버 총 3만2000여대가 불통이 된 것으로 파악됐다. 정부는 이들은 모두 동일 조직에 의해 공격이 자행된 것으로 판단하고 있으나 공격 주체는 계속 추적 중이다.

다만, 농협의 전산망 시스템은 중국 IP(101.106.25.105)가 업데이트 관리 서버에 접속해 악성파일을 생성한 것으로 확인됐다. 해킹주체는 북한인지 아직 파악되지 않은 상황으로 정부는 모든 가능성을 열어두고 실체 규명에 나서고 있다.

중국에 소재한 누군가 업데이트 관리서버에 침입해 악성코드를 유포했고, 이 악성코드는 해당 기관 PC의 부팅영역을 파괴한 것으로 분석된다.

정부는 현재 피해 PC 복구와 악성코드 분석을 하는데 주력하고 있으며, 완전 정상화에 최소 4~5일 소요될 것으로 예상하고 있다.

추가적인 피해를 방지하기 위해 정부는 해당 업체의 업데이트 관리서버를 인터넷과 분리토록 했다. 이는 악성코드가 업데이트 관리서버에 침투해 네트워크에 연결된 개인PC를 감염시켰다고 판단하고 있기 때문이다.

또 개별PC를 부팅할 경우 CMOS에서 시간설정을 재조정토록했다. 이번 악성코드가 특정한 시간에 동시에 실행되도록 설정돼 있는 만큼 시간 변경을 통해 작동을 막을 수 있다는 판단이다.

다음은 박재문 네트워크 정책국장 및 신화수 인터넷진흥원 침해예방 단장과 일문일답이다.

-추가 공격 가능성은.

▲추가 피해에 대해서 모든 가능성을 열어두고 있다. 다만 이번 공격이 업데이트 서버를 해킹해서 악성코드를 뿌린 형태를 한 것인만큼 백신업데이트 서버를 인터넷과 분리하도록 했다. 추가적인 공격에는 대응이 될 것으로 보고 있다.

-중국IP는 북한 공격으로 추정가능한가. 제주은행 피해는 언제 발견됐는가.

▲농협서버가 중국IP통해 해킹당했다는 것에 대해선 여러가지 추정이 가능할 것으로 보인다. 현 단계에서는 여러가지 가능성을 두고 실체 규명에 나서고 있다. 제주은행은 다른 업체와 동시에 서버가 다운된 것으로 본다.

-CMOS에서 시간 설정을 재조정하는 방법은. 이는 개인PC도 감염됐게 아닌가.

▲부팅때 CMOS에 들어갈 수 있는 키가 있다. 이를 누르면 CMOS 영역으로 들어가는데 악성코드가 실행된 전날 오후2시 이전으로 시간을 돌리면 된다. 개인PC감염에 대해서는 모든 가능성을 열어두고 검토하고 있다. 다만 이번 악성코드는 기업 내부의 업데이트 서버를 통해 감염됐다. 따라서 일반 국민PC에 감염됐다고 추정하기엔 아직 어렵다.

-악성코드가 심어진 시점은? 농협이외의 업체 서버는 어디서 해킹당한것인가.

▲아직 조사가 충분히 이뤄지지 않아 조사가 마무리되는 대로 발표하겠다. 다만 동일 조직에 의해 공격이 자행됐다고 판단한 것은 악성코드 특징이 피해 업체에서 동일하게 나타나고 있기 때문이다.

-LG유플러스 서버가 먼저 해킹된 뒤 망관리 리스트가 유출돼 2차 해킹됐다는 건.

▲현재 조사중이다. 조사가 되는대로 명백하게 밝히도록 하겠다.