국내 최초 금융 모바일 악성코드는 2010년에 발견된 ‘WinCE/TerDial’다. 윈도우 모바일 스마트폰에서 실행되는 악성코드로, 모바일 게임 설치파일에 국제전화 발신 기능이 포함돼 과금 피해가 발생시켰다.

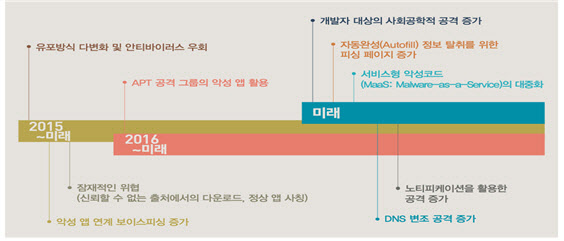

2012년~2014년에 모바일 악성코드가 폭발적으로 증가했다. 악성 기능도 스미싱, 인증서나 OTP 탈취, 랜섬웨어 등으로 다양해졌다. 2014년 이후 비용만 지불하면 맞춤형 악성코드 개발·공격 환경을 제공하는 서비스형 악성코드(MaaS: Malware-as-a-Service) 가 등장했다. 유포 방식도 인터넷 공유기, 공식 마켓 등으로 확대됐다. 공격 기법 역시 안티바이러스 우회 기능을 적용하는 등 고도화했다.

2016년부터는 APT 공격 그룹에서 모바일 악성코드를 활용하고, 보이스피싱 등 금융사기에도 사용되는 등 지능화되고 있다. APT(Advanced Persistent Threats)란 지능형 지속 공격이란 뜻으로, 불특정 대상에게 공격하는 것이 아닌 특정 대상을 목표로 사회공학적 기법을 적용하여 지속적으로 공격하는 형태를 말한다.

모바일 악성코드 유포방식도 나날이 진화하고 있다. 초기에는 문자 메시지, 메신저, 피싱 페이지 등이 주로 사용됐다. 최근에는 기존 유포 방식을 사회적 이슈와 결합해 활용한다. 광고 서버, 인증서 탈취, 공급망, 개발·유통사 홈페이지, 인터넷 공유기, TV셋톱박스 등을 해킹한 후 이를 활용하거나 앱 마켓 업데이트 관리 시스템의 신규 취약점 이용 등 유포 방식이 진화되고 있다.

미래에는 어떻게 될까. 모바일 기기에서 사용자가 자주 입력하는 계정정보, 개인정보, 카드정보를 사전에 저장해 쉽게 불러오는 자동완성(Autofill) 기능을 악용해 해당 정보를 탈취하는 피싱 페이지 증가할 것으로 예상된다. 다크웹 비즈니스의 발전으로 적은 비용으로 손쉽게 악성코드를 제작하거나 유포할 수 있는 서비스형 악성코드(MaaS)의 대중화도 예상된다.

또 사용자 모바일 기기의 금융 앱 설치 여부를 확인해 사회공학적 내용을 포함한 알림 푸쉬나 피싱 페이지 접속을 유도해 개인·금융정보 탈취 공격이 예상된다.

|

.png)

!['개과천선' 한국판 패리스 힐튼 서인영의 아파트[누구집]](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26050300075t.jpg)